Les premiers chiffres de la CNIL tombent, quelques mois à peine après l’entrée en vigueur du Règlement Général Européen sur la Protection des Données (RGPD) : La Commission a ainsi reçu pas moins de 1 000 notifications de violations de données, soit environ 7 par jour depuis le 25 mai [1].

Un premier bilan sur ces chiffres est utile dans une approche de gestion du cyber-risque[2]. Il convient en outre de mettre en perspective ces statistiques avec les récentes sanctions prononcées par les Autorités de régulations européennes.

1. La sécurité des données : un enjeu majeur qui dépasse le RGPD

Le RGPD impose à l’ensemble des acteurs (publics, privés, responsables de traitements, sous-traitants-fournisseurs de solutions) de mettre en œuvre les mesures organisationnelles et techniques appropriées pour assurer la sécurité et la confidentialité des données.

Dans une logique de responsabilisation aussi appelée « accountability », chaque entreprise, chaque établissement public doit être en capacité de justifier de l’existence de procédures dédiées à la sécurité et à la confidentialité des données[3].

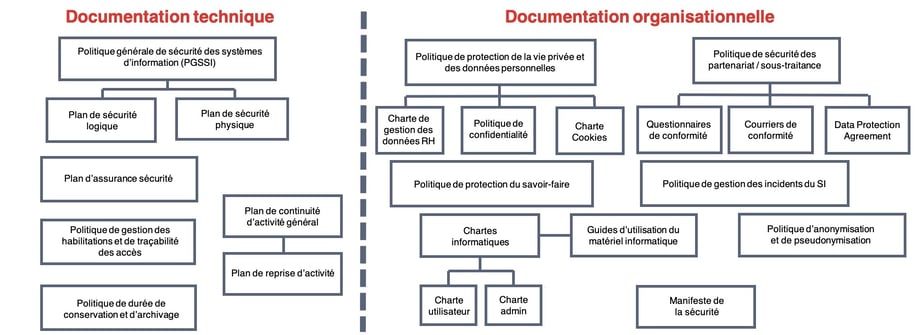

Ces procédures prennent la forme d’un « Référentiel Sécurité » qui comporte principalement les procédures et documents décrits dans le schéma ci-dessous ; procédures et documents qui dépassent de loin le strict périmètre du RGPD.

Ce schéma simplifié permet en effet d’identifier les procédures, guides et autres dispositifs contractuels qu’il conviendra de mettre à jour sur « les aspects RGPD ». Ces documents essentiels dépassent ainsi largement cette réglementation. Ils visent non seulement à organiser la protection des systèmes d’information et la bonne continuité de l’activité mais également à instaurer des principes de cyber gouvernance indispensables.

2. Quelle Cyber gouvernance ?

Dans son premier bilan, la CNIL révèle que les violations dont elle a été destinataire concernent :

- des atteintes à la confidentialité des données ;

- et/ou des atteintes à la disponibilité ;

- et/ou des atteintes à l’intégrité.

Même si ces trois domaines sont interdépendants, la proportion des atteintes liées à la confidentialité des données est écrasante (695 contre 71 pour les atteintes à la disponibilité et 50 pour les failles impactant l’intégrité des données).

La mise en place d’une cyber gouvernance adaptée doit donc prioriser le renforcement des dispositifs de protection de la confidentialité des données. Ici, la formalisation d’une politique d’habilitation et de gestion des mots de passe, la mise à jour de la Charte « Utilisateurs des SI » annexée au règlement intérieur, devront être associées à des mesures de sensibilisation fortes du personnel pour répondre aux exigences de cyber compliance.

Cela impliquera tant la Direction des Systèmes d’Information que la Direction des Ressources Humaines pour permettre une gestion transverse du cyber risque[4].

L’origine des failles est également particulièrement éclairante.

Ainsi 65% des violations répertoriées au sein de ce premier bilan CNIL font état d’une origine externe[5] (phishing, ransomware, actes malveillants etc.), tandis que 15 % résultent d’une erreur humaine d’origine interne (ex. donnée transmise par erreur à un tiers).

.jpg?width=454&name=RGPD%206%20Mois%20apre%CC%80s%20(1).jpg) L’actualisation de la Politique de gestion des incidents - procédure essentielle du référentiel sécurité visée plus haut[6] - sera ici déterminante pour organiser une réponse cyber risque adaptée tout en intégrant la procédure de notification à la CNIL prévue aux articles 33 et 34 du RGPD.

L’actualisation de la Politique de gestion des incidents - procédure essentielle du référentiel sécurité visée plus haut[6] - sera ici déterminante pour organiser une réponse cyber risque adaptée tout en intégrant la procédure de notification à la CNIL prévue aux articles 33 et 34 du RGPD.

Plus globalement une cyber gouvernance tenant compte du RGPD imposera d’intégrer l’exigence de sécurité et de protection de la vie privée dès la conception de nouveaux services impliquant des données à caractère personnel. Les principes de privacy by design et privacy by default énoncés à l’article 25 du RGPD constitueront en effet deux piliers essentiels de la cyber gouvernance.

La cyber gouvernance implique par conséquent en terme d’organisation que le Délégué à la Protection des Données (DPO) soit en lien avec la Direction des Systèmes d’Information (DSI) et le Responsable de la Sécurité des Systèmes d’Information (RSSI).

****

Le premier bilan de la CNIL concernant les questions de sécurité des données confirme la nécessaire prise en compte du risque cyber au sein de toute entité qu’elle soit publique ou privée, peu importe le secteur d’activité. Au-delà des risques opérationnels, des conséquences financières et « réputationnelles » du risque cyber, les responsables de traitements comme les sous-traitants devront tenir compte d’une augmentation des contrôles et sanctions prononcées par les Autorités. A titre d’exemples sur ces derniers mois :

- 400 000 euros d’amende prononcée par l’autorité de contrôle portugaise pour manquement au respect des principes d’habilitation [7]

- 250 000 euros pour atteinte à la sécurité des données des clients du site www.optical-center.fr

- 100 000 euros pour atteinte à la sécurité des données clients de Darty

- 50 000 euros pour atteinte à la sécurité des données des utilisateurs

- Etc. [8]

******

Le cabinet HAAS Avocats accompagne depuis plus de 20 ans ses clients dans la mise en conformité de leurs traitements à la réglementation « informatique et libertés ». Service de DPO externalisé ; audit, cartographie des traitements, réalisation/consolidation du référentiel sécurité, établissement des accords contractuels avec les sous-traitants, mise en conformité des sites Web, etc. sont autant d’exemples de missions menées au quotidien par les avocats du Cabinet HAAS auprès de PME, de grands comptes comme d’entités publiques.

N’hésitez pas à nous contacter pour tout renseignement complémentaire en cliquant ici.

[1] Cf. https://www.cnil.fr/fr/violations-de-donnees-personnelles-1er-bilan-apres-lentree-en-application-du-rgpd et https://www.cnil.fr/fr/rgpd-quel-bilan-6-mois-apres-son-entree-en-application

[2] Cf. https://www.haas-avocats.com/data/cyber-attaques-comment-premunir/

[3] Cf. https://www.haas-avocats.com/actualite-juridique/sensibiliser-lentreprise-risque-securite-informatique/

[4] Cf. https://www.haas-avocats.com/data/mise-en-conformite-rgpd-quelle-methodologie/

[5] Cf. https://www.haas-avocats.com/actualite-juridique/cyberrisque-explosion-des-vols-de-donnees-quelles-consequences/ et https://www.haas-avocats.com/actualite-juridique/cyberrisque-75-000-euros-damende-infliges-par-la-cnil-pour-defaut-de-securisation-dun-site-web/

[6] Cf. https://www.haas-avocats.com/data/une-reponse-juridique-aux-besoins-de-la-securite-la-politique-de-gestion-des-incidents/

[7] Cf. https://www.cio-online.com/actualites/lire-premiere-amende-rgpd-pour-un-hopital-portugais-10762.html. Dans cette affaire, la CNIL portugaise constate en effet que : (i) Le personnel administratif de l’hôpital contrôlé avait des accès réservés normalement aux médecins (ii) Un accès constant aux dossiers médicales des patients pour les médecins vacataires (iii) Un mauvais paramétrage général pour la gestion des accès. L’hôpital est ainsi condamné pour (i) Violation du principe de confidentialité des données (ii) Violation du principe de limitation d’accès aux données (iii)Incapacité du responsable de traitement à garantir l’intégrité des données. Il s’agit là d’une amende uniquement basée sur la politique d’habilitation, et plus largement des mesures de sécurité « organisationnelles » de l’hôpital.

[8] Cf. https://www.cnil.fr/fr/tag/sanctions